Tin tặc Storm-0501 chuyển xu hướng sang tấn công mã độc tống tiền trên nền tảng cloud

Microsoft cảnh báo rằng một tác nhân đe dọa được theo dõi với tên gọi Storm-0501 đã phát triển và thay đổi cách thức hoạt động, chuyển hướng từ mã hóa thiết bị bằng mã độc tống tiền sang tập trung vào mã hóa dựa trên cloud và đánh cắp dữ liệu.

Hiện nay, các tin tặc lợi dụng các tính năng cloud native để đánh cắp dữ liệu, xóa bản sao lưu và phá hủy tài khoản lưu trữ, qua đó gây áp lực và tống tiền nạn nhân mà không cần triển khai các phần mềm độc hại truyền thống.

Storm-0501 là một nhóm tin tặc đã hoạt động ít nhất từ năm 2021, triển khai mã độc tống tiền Sabbath trong các cuộc tấn công nhắm vào các tổ chức trên toàn thế giới. Theo thời gian, tác nhân đe dọa này đã tham gia vào nhiều nền tảng RaaS khác nhau, sử dụng các bộ mã hóa từ Hive, BlackCat (ALPHV), Hunters International, LockBit và gần đây hơn là Embargo.

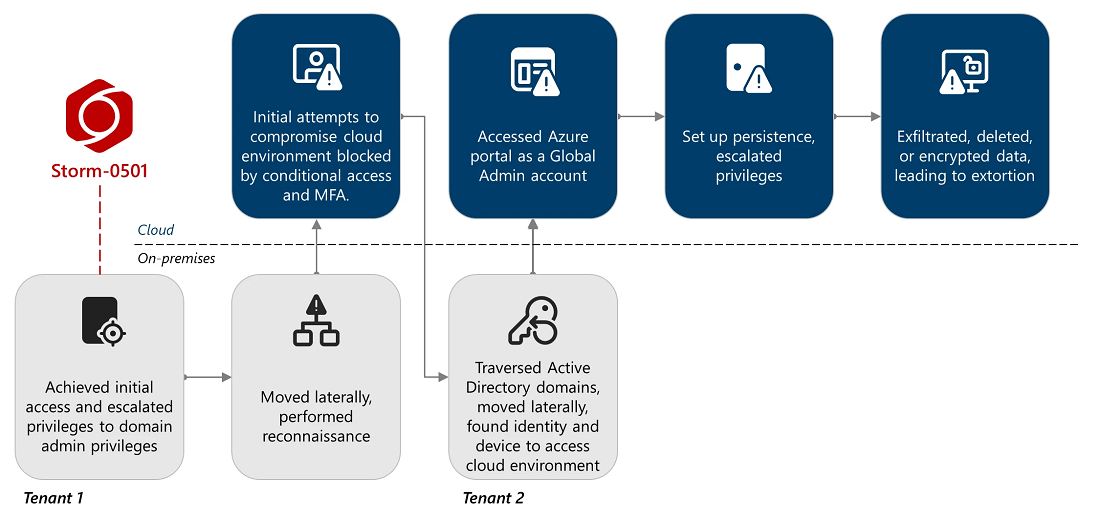

Vào tháng 9/2024, Microsoft đã trình bày chi tiết cách Storm-0501 mở rộng hoạt động sang môi trường cloud hybrid, chuyển từ xâm phạm Active Directory sang Entra ID. Trong các cuộc tấn công này, kẻ tấn công đã tạo ra các backdoor cố định thông qua các tên miền liên kết độc hại hoặc mã hóa các thiết bị on-premise bằng mã độc tống tiền, chẳng hạn như Embargo.

Một báo cáo mới của Microsoft nêu rõ sự thay đổi về chiến thuật, khi Storm-0501 không còn dựa vào mã hóa on-premise nữa mà thay vào đó thực hiện các cuộc tấn công hoàn toàn trên cloud.

“Không giống như phương pháp on-premise truyền thống, trong đó kẻ tấn công thường triển khai phần mềm độc hại để mã hóa các tệp quan trọng trên các điểm cuối trong mạng bị xâm phạm, sau đó đàm phán để có được khóa giải mã, mã độc tống tiền trên cloud tạo ra sự thay đổi khác biệt. Tận dụng các khả năng cloud native, các tin tặc như Storm-0501 nhanh chóng đánh cắp khối lượng lớn dữ liệu, phá hủy và bản sao lưu trong môi trường của nạn nhân và yêu cầu tiền chuộc, mà không cần dựa vào việc triển khai mã độc như kỹ thuật tấn công trước đây”, báo cáo của Microsoft Threat Intelligence cho biết.

Trong các cuộc tấn công gần đây được Microsoft quan sát, tin tặc đã xâm phạm nhiều tên miền Active Directory và Entra bằng cách khai thác lỗ hổng trong Microsoft Defender. Sau đó, Storm-0501 đã sử dụng Directory Synchronization Accounts (DSAs) bị đánh cắp để liệt kê người dùng, vai trò và tài nguyên Azure bằng các công cụ như AzureHound. Cuối cùng, kẻ tấn công phát hiện ra một tài khoản Global Administrator không có xác thực đa yếu tố, cho phép chúng đặt lại mật khẩu và giành toàn quyền kiểm soát quản trị.

Với những đặc quyền này, các tin tặc thiết lập tính bền bỉ bằng cách thêm các tên miền liên kết độc hại vào dưới quyền kiểm soát của chúng, từ đó mạo danh hầu hết mọi người dùng và vượt qua các biện pháp bảo vệ MFA trong tên miền đó.

Microsoft cho biết, những kẻ tấn công đã nâng cao quyền truy cập vào Azure bằng cách lạm dụng Microsoft[.]Authorization/elevateAccess/action, cho phép chúng tự gán cho mình vai trò “Chủ sở hữu”, trên thực tế là chiếm toàn bộ môi trường Azure của nạn nhân.

Khi kẻ tấn công không thể xóa dữ liệu khỏi các dịch vụ phục hồi, chúng sẽ sử dụng mã hóa dựa trên cloud bằng cách tạo Key Vault mới và khóa do người dùng quản lý, mã hóa dữ liệu bằng khóa mới và khiến nạn nhân không thể truy cập được trừ khi họ trả tiền chuộc.

Sau khi đánh cắp dữ liệu, phá hủy bản sao lưu hoặc mã hóa dữ liệu cloud, Storm-0501 chuyển sang giai đoạn tống tiền, liên hệ với nạn nhân thông qua Microsoft Teams bằng tài khoản bị xâm phạm để gửi yêu cầu tiền chuộc.

Do các trình mã hóa mã độc tống tiền ngày càng bị ngăn chặn trước khi chúng có thể mã hóa thiết bị, chúng ta có thể thấy các tác nhân đe dọa đang có xu hướng chuyển sang đánh cắp dữ liệu và mã hóa trên nền tảng cloud, có thể khó phát hiện và chặn hơn.

Tác giả: Hồng Đạt

Nguồn tin: Tạp chí An toàn thông tin

Tin đọc nhiều nhất

-

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

-

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

-

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

-

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

-

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

-

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

-

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra

7 dấu hiệu phổ biến giúp nhận biết video giả mạo do AI tạo ra