Nhóm tin tặc APT17 nhắm mục tiêu vào các công ty Ý bằng phần mềm độc hại 9002 RAT

Một nhóm tin tặc có liên quan đến Trung Quốc có tên là APT17 đã được phát hiện nhắm mục tiêu vào các công ty và tổ chức của Chính phủ Ý bằng cách sử dụng một biến thể của phần mềm độc hại đã biết có tên là 9002 RAT.

Công ty an ninh mạng TG Soft (Ý) cho biết trong một phân tích được công bố mới đây rằng hai cuộc tấn công có chủ đích diễn ra vào ngày 24/6 và ngày 2/7.

Công ty lưu ý: "Cả hai cuộc tấn công đều dụ dỗ nạn nhân cài đặt gói Skype for Business từ một liên kết của một tên miền trông giống với Chính phủ Ý để phân phối một biến thể của phần mềm độc hại 9002 RAT".

Nhóm tin tặc APT17 xuất hiện lần đầu tiên vào năm 2013, được phát hiện bởi các kỹ sư bảo mật Mandiant Google. Các tin tặc này lợi dụng lỗ hổng zero-day trong trình duyệt Internet Explorer của Microsoft để xâm nhập các mục tiêu tấn công. APT17 còn được biết đến với các tên gọi khác như Aurora Panda, Bronze Keystone, Dogfish, Elderwood, Helium, Hidden Lynx và TEMP.Avengers.

Phần mềm độc hại 9002 RAT, hay còn gọi là Hydraq và McRAT, đã từng được các tác nhân đe dọa sử dụng làm công cụ tấn công trong chiến dịch Aurora nhằm xâm nhập vào Google và các công ty lớn khác vào năm 2009. Sau đó, phần mềm độc hại này cũng được phát hiện trong một chiến dịch khác vào năm 2013 có tên là Sunshop, trong đó những kẻ tấn công đã chèn các chuyển hướng độc hại vào một số trang web.

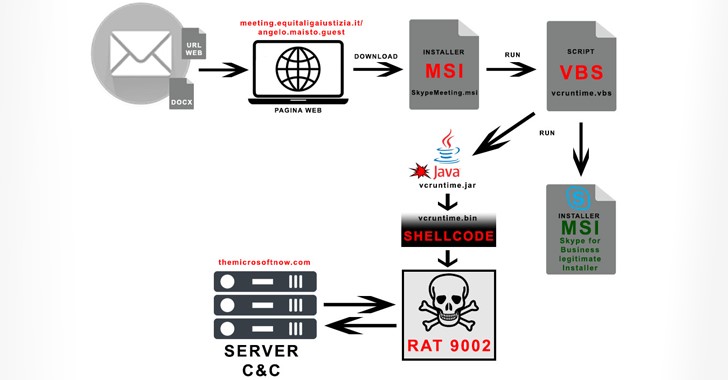

Các cuộc tấn công mới đòi hỏi việc sử dụng mồi nhử lừa đảo trực tuyến để đánh lừa người nhận nhấp vào liên kết thúc giục họ tải xuống trình cài đặt MSI cho Skype for Business ("SkypeMeeting.msi"). Việc khởi chạy gói MSI sẽ kích hoạt việc thực thi tệp lưu trữ Java (JAR) thông qua Visual Basic Script (VBS), đồng thời cài đặt phần mềm trò chuyện hợp pháp trên hệ thống Windows. Ngược lại, ứng dụng Java sẽ giải mã và thực thi shellcode chịu trách nhiệm khởi chạy 9002 RAT.

Theo đánh giá của của nhà nghiên cứu, 9002 RAT có các tính năng giám sát lưu lượng mạng, chụp ảnh màn hình, liệt kê tệp, quản lý tiến trình và chạy các lệnh bổ sung nhận được từ máy chủ điều khiển và ra lệnh (C2), cùng nhiều tính năng khác.

TG Soft nhận định: “Phần mềm độc hại dường như cũng được cập nhật liên tục với các biến thể mới, bao gồm nhiều mô-đun khác nhau được những kẻ tấn công thực thi khi cần thiết nhằm giảm khả năng bị phát hiện và ngăn chặn”.

Tác giả: Bá Phúc(The Hacker News)

Nguồn tin: Tạp chí An toàn thông tin

Tin đọc nhiều nhất

-

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

-

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

-

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

-

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

-

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

-

WormGPT 4 và KawaiiGPT: Dark LLM mới thúc đẩy tự động hóa tội phạm mạng

WormGPT 4 và KawaiiGPT: Dark LLM mới thúc đẩy tự động hóa tội phạm mạng

-

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị