3 nguyên nhân gây lộ lọt dữ liệu

Theo công ty An ninh mạng Viettel, năm 2024 sẽ chứng kiến sự gia tăng khai thác lỗ hổng trên các thiết bị thông minh như điện thoại, tai nghe, đồng hồ... Cùng với đó, lỗ hổng trên nền tảng IoT hay điện toán đám mây cũng sẽ được tin tặc (hacker) chú ý nhiều hơn.

Số lượng lỗ hổng mới gia tăng 11% so với năm 2022

Thông tin trên được Công ty An ninh mạng Viettel (Viettel Cyber Security- VCS) chia sẻ trong Báo cáo tình hình nguy cơ mất an toàn thông tin (ATTT) tại Việt Nam năm 2023 công bố mới đây, được phân tích tổng hợp từ dữ liệu của hệ thống Viettel Threat Intelligence - Giải pháp cập nhật tri thức an ninh mạng cho doanh nghiệp (DN).

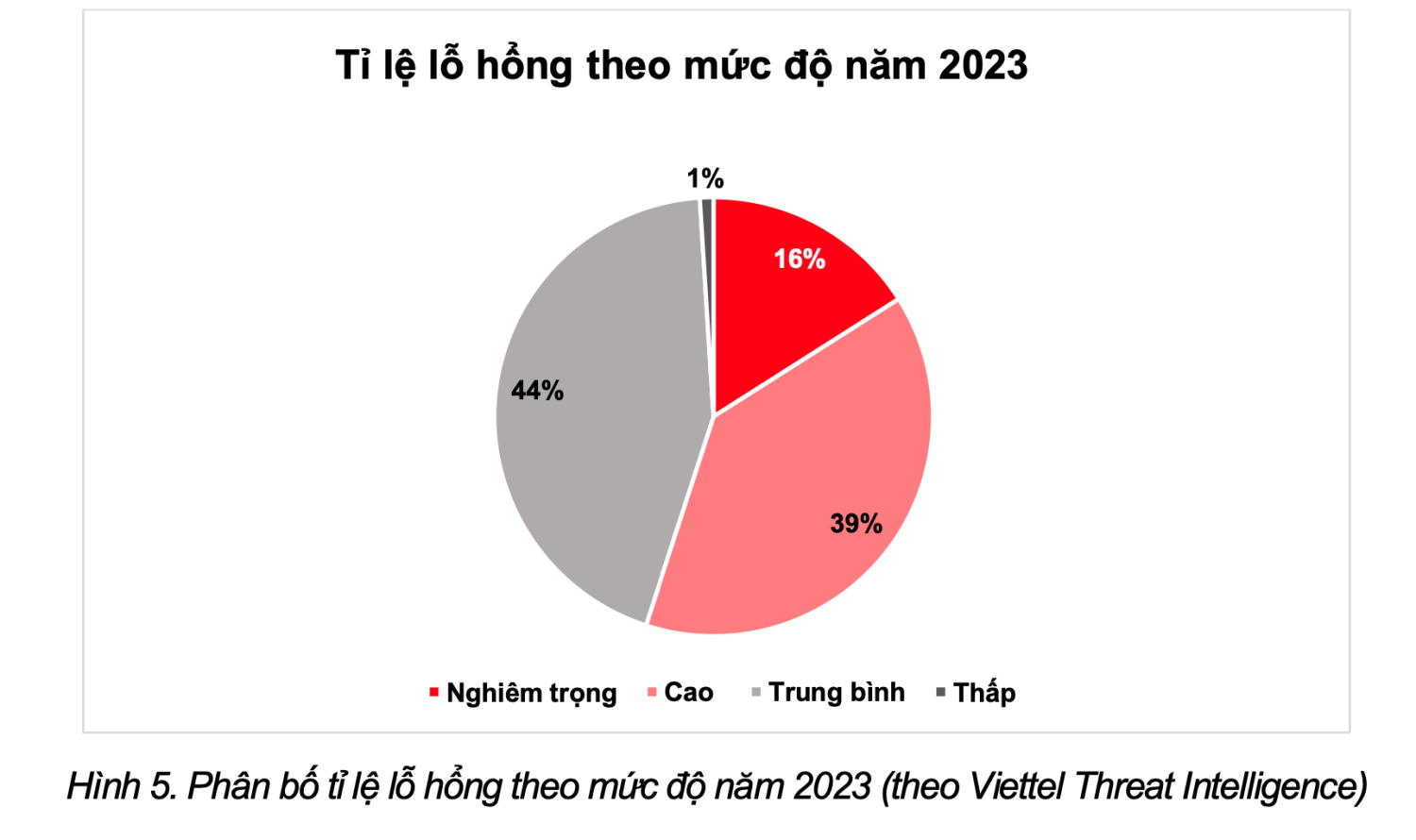

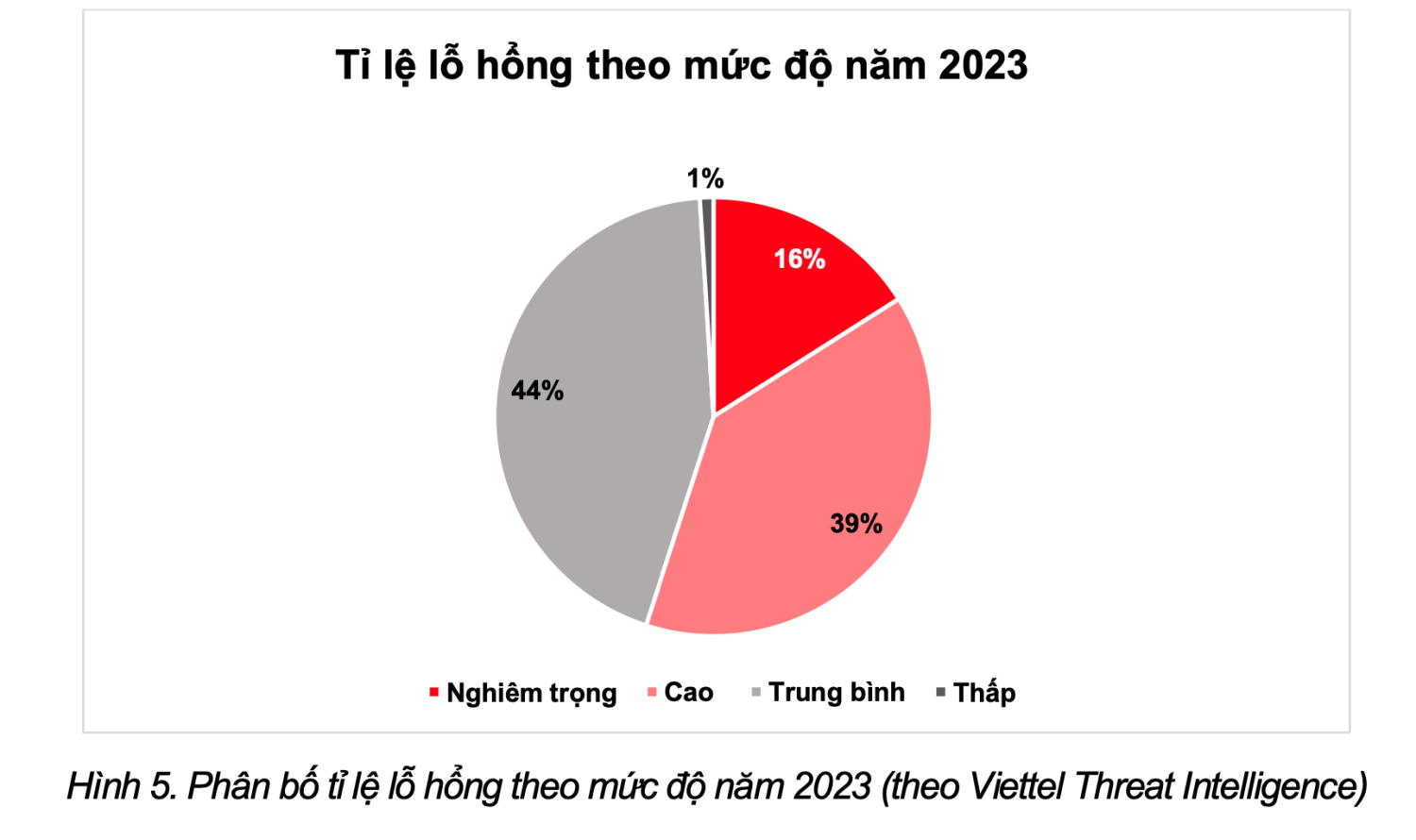

Theo báo cáo, các lỗ hổng xuất hiện ngày càng nhiều và có mức độ ảnh hưởng lớn trên thế giới, khi mà số lượng lỗ hổng mới xuất hiện trong năm 2023 tăng gần 11,1% so với năm 2022.

Trong đó, các lỗ hổng mức cao, nghiêm trọng chiếm tỷ trọng xấp xỉ 56%. Các nhóm tấn công lợi dụng các lỗ hổng này nhằm mục đích làm bàn đạp ban đầu để xâm phạm hệ thống, có quyền thực thi mã từ đó thực thi các hành vi độc hại tiếp theo như cài cắm mã độc, lấy cắp dữ liệu nhạy cảm, … Theo VCS, số lượng lỗ hổng mới xuất hiện trong năm 2023 tăng gần 11,1% so với năm 2022, trong đó các lỗ hổng mức cao, nghiêm trọng chiếm tỉ trọng xấp xỉ 56%.

Theo VCS, số lượng lỗ hổng mới xuất hiện trong năm 2023 tăng gần 11,1% so với năm 2022, trong đó các lỗ hổng mức cao, nghiêm trọng chiếm tỉ trọng xấp xỉ 56%.

“Qua quá trình đánh giá và phân tích các lỗ hổng, Viettel Threat Intelligence đã đưa ra 214 cảnh báo liên quan đến lỗ hổng có ảnh hưởng lớn tới các tổ chức, DN tại Việt Nam”, báo cáo cho biết thêm.

Cũng theo báo cáo của VCS, trong năm 2023, mã độc vẫn đang gây ảnh hưởng nghiêm trọng đến nhiều lĩnh vực quan trọng, bao gồm ngân hàng, tài chính, chứng khoán, viễn thông và năng lượng. Các nhóm tấn công ngày càng tinh vi hơn trong việc sử dụng mã độc, đặc biệt là ransomware và stealer để đánh cắp thông tin quan trọng, gây ra thiệt hại kinh tế và uy tín của DN.

Đặc biệt, ngân hàng và tài chính là mục tiêu thường xuyên bị nhắm đến nhất vì mục đích kinh tế và các dữ liệu tài chính nhạy cảm, trong năm vừa qua, Viettel Threat Intelligence phát hiện xu hướng gia tăng việc sử dụng mã độc Redline phiên bản mới với chức năng thu thập thông tin xác thực, thẻ tín dụng và tiền điện tử. Dòng mã độc này thường được phân phối thông qua email lừa đảo và các tệp (file) tải xuống giả mạo phần mềm hợp pháp.

Nếu như việc hạn chế máy tính nội bộ cài đặt phần mềm có thể dễ dàng thực hiện thì việc lừa đảo qua email lại rất khó để ngăn chặn, nhất là khi trong năm 2023, email lừa đảo vẫn là một trong những phương thức phổ biến nhất.

Tuy nhiên, báo cáo của VCS cho biết, so với năm trước, các email lừa đảo đã cho thấy sự tiến triển đáng kể trong cách chúng được thiết kế và thực hiện. Kẻ tấn công sử dụng kỹ thuật xã hội hóa cao hơn, với email giả mạo trở nên khó phân biệt với các thông điệp chính thống.

“Điều này đặt ra một thách thức lớn cho các hệ thống lọc spam và người dùng cần phải cảnh giác hơn về những mối đe dọa tiềm ẩn”, báo cáo của VCS cho biết thêm.

Ngoài ra, khai thác lỗ hổng bảo mật trong hệ thống đã trở thành một mối đe dọa ngày càng phổ biến và nguy hiểm. Các kẻ tấn công chủ yếu tập trung vào việc tìm kiếm các lỗ hổng không được vá đúng cách trong mã nguồn và cấu hình hệ thống. Điều này đòi hỏi sự chủ động và liên tục từ phía các nhà quản trị hệ thống để duy trì và nâng cấp bảo mật.

Bên cạnh đó, xu hướng ransomware-as-a-service (RaaS- mô hình kinh doanh trong đó mã độc tống tiền được cho thuê theo yêu cầu) đang ngày càng gia tăng và tập trung vào các tổ chức DN. Các lĩnh vực bị ảnh hưởng nhiều nhất bởi ransomware trong năm 2023 là các tổ chức và DN lớn, đặc biệt là trong lĩnh vực ngân hàng, tài chính, bảo hiểm, năng lượng, ...

Gần 105 triệu tài khoản cá nhân bị đánh cắp trong năm 2023

Trong năm 2023, Viettel Threat Intelligence phát hiện một số lượng lớn các trường hợp lộ lọt dữ liệu của các cá nhân, tổ chức và DN với mức độ ảnh hưởng nghiêm trọng, tiêu biểu như 105 triệu tài khoản cá nhân bị đánh cắp hay 40 vụ lộ lọt dữ liệu đáng chú ý. Qua phân tích, VCS khẳng định, việc lộ lọt dữ liệu thời gian qua chủ yếu do 3 nguyên nhân chính.

Đầu tiên, đó là do lộ lọt tài khoản đăng nhập vào các hệ thống quan trọng và nhạy cảm như hệ thống email, hệ thống quản lý xác thực tập trung (Single Sign On - SSO) hoặc hệ thống VPN dùng để truy cập nội bộ. Từ đó, hacker xâm nhập trái phép và hệ thống, trích xuất các dữ liệu nhạy cảm như thông tin khách hàng, thông tin hệ thống và cơ sở dữ liệu nhằm rao bán trên các diễn đàn chợ đen.

Nguyên nhân tiếp theo đến từ việc một số tổ chức, DN bị tấn công, gây mất ATTT từ đó dữ liệu bị đánh cắp và bị rao bán trên không gian mạng.

Theo như ghi nhận của Viettel Threat Intelligence, 48% trường hợp là do kẻ tấn công sử dụng các tài khoản nội bộ bị đánh cắp để thực hiện trích xuất dữ liệu và rao bán (21 vụ), 15% là các trường hợp tin tặc tấn công vào hệ thống, trích xuất dữ liệu và rao bán (7 vụ) và 37% còn lại là các trường hợp lộ lọt chưa xác định được nguyên nhân cụ thể (16 vụ).

Cuối cùng là lộ lọt dữ liệu do vô tình tải lên các nền tảng công khai. Theo đó, các nhà phát triển phần mềm (developer) chia sẻ mã nguồn của các dự án lên các nền tảng như Github để dễ dàng quản lý.

Tuy nhiên, trong mã nguồn của dự án khi đẩy lên công khai có chứa các trường thông tin nhạy cảm như địa chỉ IP nội bộ, thông tin đăng nhập hoặc các mã bí mật. Điều này dẫn tới việc tin tặc có thể đọc hiểu mã nguồn nội bộ, từ đó có thực hiện khai thác và tấn công nếu phát hiện lỗ hổng (nếu có) hoặc lấy mã nguồn về và thực hiện xây dựng trang web lừa đảo nhằm mục đích tấn công.

Báo cáo Tình hình nguy cơ mất ATTT tại Việt Nam năm 2023 được phân tích tổng hợp từ dữ liệu của hệ thống Viettel Threat Intelligence - Giải pháp cập nhật tri thức an ninh mạng cho DN.

Rao bán mã khai thác các lỗ hổng nghiêm trọng sẽ phổ biến hơn

Về xu hướng tấn công năm 2024, VCS khẳng định, việc khai thác lỗ hổng từ những phần mềm phổ biến/mã nguồn mở hay các thiết bị IoT, điện toán đám mây… sẽ là mục tiêu ưa thích của hacker.

Việc rao bán mã khai thác của các lỗ hổng nghiêm trọng cũng sẽ diễn ra nhiều hơn khiến việc các nhóm tấn công sử dụng các lỗ hổng zero-day, one-day để làm bàn đạp xâm phạm hệ thống sẽ trở nên phổ biến trong năm 2024. Đi kèm với đó, xu hướng tấn công chuỗi cung ứng (supply chain attack) cũng được dự đoán sẽ tăng trong năm sau.

Đồng thời, các xu hướng tấn công thông qua thiết bị thông minh, phần mềm giả mạo, email, tin nhắn rác cũng sẽ có sự gia tăng trong bối cảnh suy thoái kinh tế vẫn tiếp diễn. Các tổ chức thuộc lĩnh vực tài chính, ngân hàng, cơ quan chức năng và hạ tầng trọng yếu vẫn tiếp tục là các mục tiêu chính.

Qua đó, VCS đã đưa ra các khuyến nghị bao gồm, đối với các DN tổ chức, do nguy cơ ngày càng nhiều với mức độ nghiêm trọng tăng cao nên cần xây dựng một quy trình hoàn thiện: Sao lưu và đảm bảo khả năng khôi phục đầy đủ nếu có sự cố; Xây dựng, đảm bảo giám sát, phản ứng với các nguy cơ kịp thời và thiết lập kịch bản ứng phó với những nguy cơ có thể xảy đến; Chủ động săn tìm nguy cơ trong hệ thống của tổ chức; Phân loại, quản lý, sao chép, lưu trữ và chia sẻ dữ liệu rõ ràng, đồng bộ và được sử dụng xuyên suốt trong tổ chức; Thống nhất các quan điểm, chính sách về bảo mật thông tin với các đối tác thuê ngoài phát triển phần mềm.

Các đơn vị này cũng cần có kế hoạch sử dụng các công cụ để có thể: Chống tấn công DDoS; Theo dõi và ghi lại đầy đủ tất cả lịch sử truy cập hệ thống; Bảo vệ lớp email; Phát hiện và đánh giá mức độ ảnh hưởng/ độ nghiêm trọng của các nguy cơ từ nội bộ và bên ngoài; Xác định và quản lý nguy cơ nhắm tới các tài sản và hệ thống tiếp xúc với Internet.

Đặc biệt, đối với yếu tố con người, các tổ chức cần định kỳ nâng cao kiến thức đảm bảo an toàn thông tin cho nhân viên trong tổ chức như sử dụng xác thực 2 yếu tố, thay đổi mật khẩu mỗi 2 - 3 tháng, xây dựng các lớp kỹ năng an toàn thông tin. Bổ sung tri thức về các kỹ thuật, kiến thức mới, liên tục cập nhật thông tin về các nguy cơ mới xuất hiện trên không gian mạng.

Còn với người dùng cá nhân, cần sử dụng xác thực 2 yếu tố cho tất cả các giao dịch trực tuyến, không cung cấp mã OTP cho bất cứ ai cũng như không cung cấp các thông tin cá nhân quan trọng, thông tin tài khoản ngân hàng cho các đối tượng trên không gian mạng.

Khi nhận được tin nhắn hoặc email cần các thông tin nhận dạng hoặc đăng nhập cần kiểm tra kỹ đường dẫn truy cập, tên tổ chức gửi tin nhắn,… Liên lạc trực tiếp với các đơn vị chủ quản nếu cảm thấy dấu hiệu nghi ngờ.

VCS cũng lưu ý người dùng: Không tải, sử dụng các phần mềm không rõ nguồn gốc, các phần mềm crack; Cập nhật, nâng cấp và sử dụng các phần mềm mới nhất để đảm bảo an toàn; Hạn chế sử dụng tính năng lưu mật khẩu trên trình duyệt để giảm thiểu rủi ro bị lộ lọt thông tin; Không lưu các dữ liệu quan trọng trong các file text ngoài thư mục Desktop, Documents,… thay vào đó hãy sử dụng một số phần mềm có tính năng lưu mật khẩu tương tự./.

Thông tin trên được Công ty An ninh mạng Viettel (Viettel Cyber Security- VCS) chia sẻ trong Báo cáo tình hình nguy cơ mất an toàn thông tin (ATTT) tại Việt Nam năm 2023 công bố mới đây, được phân tích tổng hợp từ dữ liệu của hệ thống Viettel Threat Intelligence - Giải pháp cập nhật tri thức an ninh mạng cho doanh nghiệp (DN).

Theo báo cáo, các lỗ hổng xuất hiện ngày càng nhiều và có mức độ ảnh hưởng lớn trên thế giới, khi mà số lượng lỗ hổng mới xuất hiện trong năm 2023 tăng gần 11,1% so với năm 2022.

Trong đó, các lỗ hổng mức cao, nghiêm trọng chiếm tỷ trọng xấp xỉ 56%. Các nhóm tấn công lợi dụng các lỗ hổng này nhằm mục đích làm bàn đạp ban đầu để xâm phạm hệ thống, có quyền thực thi mã từ đó thực thi các hành vi độc hại tiếp theo như cài cắm mã độc, lấy cắp dữ liệu nhạy cảm, …

“Qua quá trình đánh giá và phân tích các lỗ hổng, Viettel Threat Intelligence đã đưa ra 214 cảnh báo liên quan đến lỗ hổng có ảnh hưởng lớn tới các tổ chức, DN tại Việt Nam”, báo cáo cho biết thêm.

Cũng theo báo cáo của VCS, trong năm 2023, mã độc vẫn đang gây ảnh hưởng nghiêm trọng đến nhiều lĩnh vực quan trọng, bao gồm ngân hàng, tài chính, chứng khoán, viễn thông và năng lượng. Các nhóm tấn công ngày càng tinh vi hơn trong việc sử dụng mã độc, đặc biệt là ransomware và stealer để đánh cắp thông tin quan trọng, gây ra thiệt hại kinh tế và uy tín của DN.

Đặc biệt, ngân hàng và tài chính là mục tiêu thường xuyên bị nhắm đến nhất vì mục đích kinh tế và các dữ liệu tài chính nhạy cảm, trong năm vừa qua, Viettel Threat Intelligence phát hiện xu hướng gia tăng việc sử dụng mã độc Redline phiên bản mới với chức năng thu thập thông tin xác thực, thẻ tín dụng và tiền điện tử. Dòng mã độc này thường được phân phối thông qua email lừa đảo và các tệp (file) tải xuống giả mạo phần mềm hợp pháp.

Nếu như việc hạn chế máy tính nội bộ cài đặt phần mềm có thể dễ dàng thực hiện thì việc lừa đảo qua email lại rất khó để ngăn chặn, nhất là khi trong năm 2023, email lừa đảo vẫn là một trong những phương thức phổ biến nhất.

Tuy nhiên, báo cáo của VCS cho biết, so với năm trước, các email lừa đảo đã cho thấy sự tiến triển đáng kể trong cách chúng được thiết kế và thực hiện. Kẻ tấn công sử dụng kỹ thuật xã hội hóa cao hơn, với email giả mạo trở nên khó phân biệt với các thông điệp chính thống.

“Điều này đặt ra một thách thức lớn cho các hệ thống lọc spam và người dùng cần phải cảnh giác hơn về những mối đe dọa tiềm ẩn”, báo cáo của VCS cho biết thêm.

Ngoài ra, khai thác lỗ hổng bảo mật trong hệ thống đã trở thành một mối đe dọa ngày càng phổ biến và nguy hiểm. Các kẻ tấn công chủ yếu tập trung vào việc tìm kiếm các lỗ hổng không được vá đúng cách trong mã nguồn và cấu hình hệ thống. Điều này đòi hỏi sự chủ động và liên tục từ phía các nhà quản trị hệ thống để duy trì và nâng cấp bảo mật.

Bên cạnh đó, xu hướng ransomware-as-a-service (RaaS- mô hình kinh doanh trong đó mã độc tống tiền được cho thuê theo yêu cầu) đang ngày càng gia tăng và tập trung vào các tổ chức DN. Các lĩnh vực bị ảnh hưởng nhiều nhất bởi ransomware trong năm 2023 là các tổ chức và DN lớn, đặc biệt là trong lĩnh vực ngân hàng, tài chính, bảo hiểm, năng lượng, ...

Gần 105 triệu tài khoản cá nhân bị đánh cắp trong năm 2023

Trong năm 2023, Viettel Threat Intelligence phát hiện một số lượng lớn các trường hợp lộ lọt dữ liệu của các cá nhân, tổ chức và DN với mức độ ảnh hưởng nghiêm trọng, tiêu biểu như 105 triệu tài khoản cá nhân bị đánh cắp hay 40 vụ lộ lọt dữ liệu đáng chú ý. Qua phân tích, VCS khẳng định, việc lộ lọt dữ liệu thời gian qua chủ yếu do 3 nguyên nhân chính.

Đầu tiên, đó là do lộ lọt tài khoản đăng nhập vào các hệ thống quan trọng và nhạy cảm như hệ thống email, hệ thống quản lý xác thực tập trung (Single Sign On - SSO) hoặc hệ thống VPN dùng để truy cập nội bộ. Từ đó, hacker xâm nhập trái phép và hệ thống, trích xuất các dữ liệu nhạy cảm như thông tin khách hàng, thông tin hệ thống và cơ sở dữ liệu nhằm rao bán trên các diễn đàn chợ đen.

Nguyên nhân tiếp theo đến từ việc một số tổ chức, DN bị tấn công, gây mất ATTT từ đó dữ liệu bị đánh cắp và bị rao bán trên không gian mạng.

Theo như ghi nhận của Viettel Threat Intelligence, 48% trường hợp là do kẻ tấn công sử dụng các tài khoản nội bộ bị đánh cắp để thực hiện trích xuất dữ liệu và rao bán (21 vụ), 15% là các trường hợp tin tặc tấn công vào hệ thống, trích xuất dữ liệu và rao bán (7 vụ) và 37% còn lại là các trường hợp lộ lọt chưa xác định được nguyên nhân cụ thể (16 vụ).

Cuối cùng là lộ lọt dữ liệu do vô tình tải lên các nền tảng công khai. Theo đó, các nhà phát triển phần mềm (developer) chia sẻ mã nguồn của các dự án lên các nền tảng như Github để dễ dàng quản lý.

Tuy nhiên, trong mã nguồn của dự án khi đẩy lên công khai có chứa các trường thông tin nhạy cảm như địa chỉ IP nội bộ, thông tin đăng nhập hoặc các mã bí mật. Điều này dẫn tới việc tin tặc có thể đọc hiểu mã nguồn nội bộ, từ đó có thực hiện khai thác và tấn công nếu phát hiện lỗ hổng (nếu có) hoặc lấy mã nguồn về và thực hiện xây dựng trang web lừa đảo nhằm mục đích tấn công.

Báo cáo Tình hình nguy cơ mất ATTT tại Việt Nam năm 2023 được phân tích tổng hợp từ dữ liệu của hệ thống Viettel Threat Intelligence - Giải pháp cập nhật tri thức an ninh mạng cho DN.

Rao bán mã khai thác các lỗ hổng nghiêm trọng sẽ phổ biến hơn

Về xu hướng tấn công năm 2024, VCS khẳng định, việc khai thác lỗ hổng từ những phần mềm phổ biến/mã nguồn mở hay các thiết bị IoT, điện toán đám mây… sẽ là mục tiêu ưa thích của hacker.

Việc rao bán mã khai thác của các lỗ hổng nghiêm trọng cũng sẽ diễn ra nhiều hơn khiến việc các nhóm tấn công sử dụng các lỗ hổng zero-day, one-day để làm bàn đạp xâm phạm hệ thống sẽ trở nên phổ biến trong năm 2024. Đi kèm với đó, xu hướng tấn công chuỗi cung ứng (supply chain attack) cũng được dự đoán sẽ tăng trong năm sau.

Đồng thời, các xu hướng tấn công thông qua thiết bị thông minh, phần mềm giả mạo, email, tin nhắn rác cũng sẽ có sự gia tăng trong bối cảnh suy thoái kinh tế vẫn tiếp diễn. Các tổ chức thuộc lĩnh vực tài chính, ngân hàng, cơ quan chức năng và hạ tầng trọng yếu vẫn tiếp tục là các mục tiêu chính.

Qua đó, VCS đã đưa ra các khuyến nghị bao gồm, đối với các DN tổ chức, do nguy cơ ngày càng nhiều với mức độ nghiêm trọng tăng cao nên cần xây dựng một quy trình hoàn thiện: Sao lưu và đảm bảo khả năng khôi phục đầy đủ nếu có sự cố; Xây dựng, đảm bảo giám sát, phản ứng với các nguy cơ kịp thời và thiết lập kịch bản ứng phó với những nguy cơ có thể xảy đến; Chủ động săn tìm nguy cơ trong hệ thống của tổ chức; Phân loại, quản lý, sao chép, lưu trữ và chia sẻ dữ liệu rõ ràng, đồng bộ và được sử dụng xuyên suốt trong tổ chức; Thống nhất các quan điểm, chính sách về bảo mật thông tin với các đối tác thuê ngoài phát triển phần mềm.

Các đơn vị này cũng cần có kế hoạch sử dụng các công cụ để có thể: Chống tấn công DDoS; Theo dõi và ghi lại đầy đủ tất cả lịch sử truy cập hệ thống; Bảo vệ lớp email; Phát hiện và đánh giá mức độ ảnh hưởng/ độ nghiêm trọng của các nguy cơ từ nội bộ và bên ngoài; Xác định và quản lý nguy cơ nhắm tới các tài sản và hệ thống tiếp xúc với Internet.

Đặc biệt, đối với yếu tố con người, các tổ chức cần định kỳ nâng cao kiến thức đảm bảo an toàn thông tin cho nhân viên trong tổ chức như sử dụng xác thực 2 yếu tố, thay đổi mật khẩu mỗi 2 - 3 tháng, xây dựng các lớp kỹ năng an toàn thông tin. Bổ sung tri thức về các kỹ thuật, kiến thức mới, liên tục cập nhật thông tin về các nguy cơ mới xuất hiện trên không gian mạng.

Còn với người dùng cá nhân, cần sử dụng xác thực 2 yếu tố cho tất cả các giao dịch trực tuyến, không cung cấp mã OTP cho bất cứ ai cũng như không cung cấp các thông tin cá nhân quan trọng, thông tin tài khoản ngân hàng cho các đối tượng trên không gian mạng.

Khi nhận được tin nhắn hoặc email cần các thông tin nhận dạng hoặc đăng nhập cần kiểm tra kỹ đường dẫn truy cập, tên tổ chức gửi tin nhắn,… Liên lạc trực tiếp với các đơn vị chủ quản nếu cảm thấy dấu hiệu nghi ngờ.

VCS cũng lưu ý người dùng: Không tải, sử dụng các phần mềm không rõ nguồn gốc, các phần mềm crack; Cập nhật, nâng cấp và sử dụng các phần mềm mới nhất để đảm bảo an toàn; Hạn chế sử dụng tính năng lưu mật khẩu trên trình duyệt để giảm thiểu rủi ro bị lộ lọt thông tin; Không lưu các dữ liệu quan trọng trong các file text ngoài thư mục Desktop, Documents,… thay vào đó hãy sử dụng một số phần mềm có tính năng lưu mật khẩu tương tự./.

Tác giả: Nguyễn Khiêm

Nguồn tin: Tạp chí điện tử Thông tin và Truyền thông

Tags: lỗ hổng, lộ lọt dữ liệu

Tin đọc nhiều nhất

-

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

Luật số 91/2025/QH15: Luật Bảo vệ dữ liệu cá nhân 2025

-

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

5 cách giúp hạn chế việc rò rỉ thông tin cá nhân khi sử dụng Internet

-

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

Một số cách nhận diện website giả mạo để tránh bẫy lừa đảo trực tuyến

-

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

Hướng dẫn triển khai Kế hoạch số 02 về thúc đẩy chuyển đổi số đáp ứng yêu cầu sắp xếp, tổ chức lại bộ máy

-

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

Ứng dụng trí tuệ nhân tạo hỗ trợ cải cách thủ tục hành chính trong giai đoạn chuyển đổi số hiện nay

-

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

Nhiệm vụ và giải pháp trọng tâm của Nghệ An trong triển khai thực hiện Nghị quyết 57-NQ/TW của Bộ Chính trị

-

WormGPT 4 và KawaiiGPT: Dark LLM mới thúc đẩy tự động hóa tội phạm mạng

WormGPT 4 và KawaiiGPT: Dark LLM mới thúc đẩy tự động hóa tội phạm mạng